L’information – Définitions

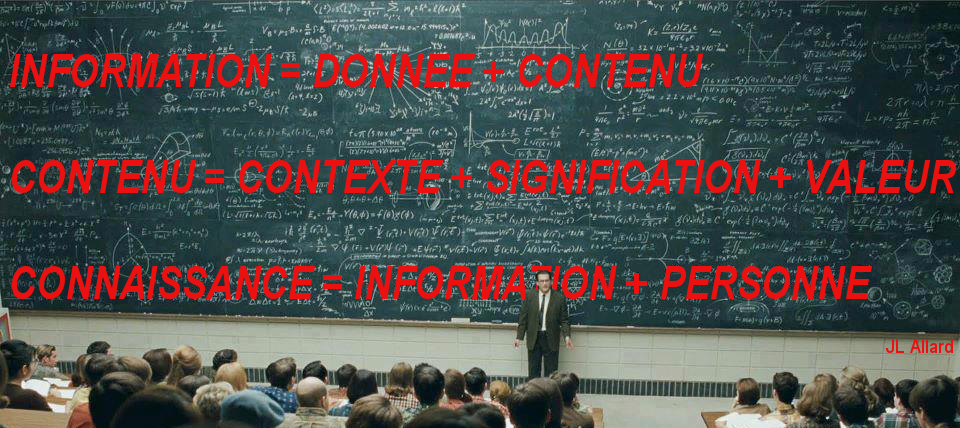

L’information est une donnée avec un contenu. Dans un contexte spécifique, ce contenu possède une signification et une valeur. Ce contenu est particulièrement intangible et variable.

Quand une personne relève une information, elle a acquiert une connaissance, mais il n’est pas nécessaire que cette personne appartienne à votre organisation, à votre cercle ou qu’elle soit autorisée à accéder à l’information…

La valeur de l’information est liée

· à son utilité : ce qu’elle vous permet de faire ou d’atteindre quand la qualité attendue est au rendez-vous et ce que cela peut coûter (en termes d’objectifs, de valeur et d’enjeux) si cette qualité n’y est plus ou si l’information tombe en de mauvaises mains

· à votre perception ainsi qu’à l’intérêt qu’elle suscite chez ceux qui, ‘au dehors’, aimeraient la posséder.

· à la difficulté ou à la complexité pour rassembler, conserver et gérer l’information.

Ces ‘formules’ sont valables quels que soient la forme des données et leur support… et donc, tout naturellement, en dehors du milieu informatique. En effet, nous aurons toujours des données et des informations sur papier, prononcées et, ne l’oublions pas, gardées et utilisées par l’homme.

L’information ne peut être dissociée du processus — un processus métier ou une simple réflexion — qui la manipule ou qui la produit. Ce processus n’est vraiment utile que s’il conserve ou augmente la valeur de l’information.

Quand la connaissance est suffisante, on peut soir prendre une décision, soit entreprendre une action. Les mesures de réalisation des actions ou de l’effet des décisions sont des informations.

L’information est également l’action de communiquer un message. Et les exigences de qualité sont définies de manière à s’assurer que le contexte, la signification et la valeur sont les mêmes pour l’émetteur et le récepteur.

L’information, dans ses deux définitions, est une ressource fondamentale, indispensable à la vie personnelle, en société et en entreprise. Il importe donc de s’assurer qu’elle répond bien à nos besoins et à nos attentes.

C’est dans ses deux définitions que le terme ‘information’ sera utilisé dans la suite de ce livret.

L’information est une donnée avec un contenu. Dans un contexte spécifique, ce contenu possède une signification et une valeur. Ce contenu est particulièrement intangible et variable.

Quand une personne relève une information, elle a acquiert une connaissance, mais il n’est pas nécessaire que cette personne appartienne à votre organisation, à votre cercle ou qu’elle soit autorisée à accéder à l’information…

La valeur de l’information est liée

· à son utilité : ce qu’elle vous permet de faire ou d’atteindre quand la qualité attendue est au rendez-vous et ce que cela peut coûter (en termes d’objectifs, de valeur et d’enjeux) si cette qualité n’y est plus ou si l’information tombe en de mauvaises mains

· à votre perception ainsi qu’à l’intérêt qu’elle suscite chez ceux qui, ‘au dehors’, aimeraient la posséder.

· à la difficulté ou à la complexité pour rassembler, conserver et gérer l’information.

Ces ‘formules’ sont valables quels que soient la forme des données et leur support… et donc, tout naturellement, en dehors du milieu informatique. En effet, nous aurons toujours des données et des informations sur papier, prononcées et, ne l’oublions pas, gardées et utilisées par l’homme.

L’information ne peut être dissociée du processus — un processus métier ou une simple réflexion — qui la manipule ou qui la produit. Ce processus n’est vraiment utile que s’il conserve ou augmente la valeur de l’information.

Quand la connaissance est suffisante, on peut soir prendre une décision, soit entreprendre une action. Les mesures de réalisation des actions ou de l’effet des décisions sont des informations.

L’information est également l’action de communiquer un message. Et les exigences de qualité sont définies de manière à s’assurer que le contexte, la signification et la valeur sont les mêmes pour l’émetteur et le récepteur.

L’information, dans ses deux définitions, est une ressource fondamentale, indispensable à la vie personnelle, en société et en entreprise. Il importe donc de s’assurer qu’elle répond bien à nos besoins et à nos attentes.

C’est dans ses deux définitions que le terme ‘information’ sera utilisé dans la suite de ce livret.

|

Il faut que l’information soit « de confiance »

Dans le cas des Sources Authentiques, l’information doit répondre à de nombreuses qualités qui doivent être préservées sur le long terme. |

Questions :

La donnée est-elle structurée de façon adéquate ? Le contexte de l’information est-il bien défini ? La signification de l’information est-elle claire pour l’émetteur et le récepteur ? La valeur de l’information est-elle déterminée selon des critères et une technique définis ? Les processus apportent-ils bien de la valeur à l’organisation ? |

Information - Gestion et Protection

L’information ainsi que la donnée qui en est la représentation brute devraient être gérées de manière structurée. En effet, leur caractéristique première est la volatilité et elle se copie bien plus qu’elle s’échange comme un bien matériel. On se retrouve très vite avec un grand nombre (inconnu) de copies et on ne sait pas bien où elles se trouvent. Comment, dans ces conditions, en assurer la gestion et la protection, et ce sur la totalité du cycle de vie de l’information ?

La gestion de l’information n’est pas différente, cependant, de la gestion d’un bien matériel. Il faut maîtriser sa recherche, sa collecte, son acquisition, son tri, sa valorisation (ou classification) son stockage (ou mémorisation), sa localisation, sa communication (ou son transport), son exploitation (ou son utilisation), sa copie, sa mise à jour, sa maintenance, son élimination quand elle ne sert plus. Pour ce faire, il faut bien connaître la source à laquelle s’approvisionner ainsi que le destinataire de sa communication. Il faut également reconnaître le propriétaire, le gestionnaire et l’utilisateur.

Ce n’est que sur cette base qu’une donnée — et pas conséquent l’information — peut être adéquatement protégée. La donnée sera

· exempte de modification intempestive (intégrité) ;

· accessible en temps, lieu et heure (disponibilité) ;

· inaccessible aux personnes non autorisées (confidentialité).

On se verra généralement contraint à mettre en place, tant pour la gestion que pour la protection, un mécanisme de surveillance qui conserve des traces de la vie de l’information et du sort qui lui est fait.

Ainsi, la protection de la donnée est en général assurée quand le support sur lequel elle est mémorisée, le canal qui la transporte et l’actif qui l’utilise sont également protégés.

Mais pour protéger le contenu (le contexte, la signification et la valeur), il faudra autre chose. On pourra isoler la donnée du contexte, brouiller sa signification ou en réduire la valeur, par exemple en la morcelant.

La gestion et la protection devraient assurer la qualité attendue, spécialement dans le cas des Sources Authentiques.

La gestion et la protection des données et de l’information sont essentielles, puisque l’information nous est indispensable. Il convient donc de définir des objectifs et une stratégie.

Une fois que les mesures de protection seront définies, il faudra les gérer en même temps que les objectifs, la stratégie et l’organisation nécessaire à les mettre en œuvre.

Quelles sont les attentes pour une information ‘de confiance ?

- Autorité : être ‘à jour’ et reconnue comme «la » copie de référence de l’information

- Authenticité : être fiable à sa source et ce qu’elle prétend être

- Fiabilité : être une représentation exacte de l’orignal et de sa signification

- Intégrité : être complète, non altérée, et préserver le contexte ainsi que la chaîne de responsabilité

- Utilisable : être accessible, localisable, récupérable, présentée et interprétée correctement.

|

La donnée sera exempte de modification intempestive (intégrité) ; accessible en temps, lieu et heure (disponibilité) ; inaccessible aux personnes non autorisées (confidentialité).

|

Questions : (essentiel pour les sources authentiques)

1. Gérez-vous vos informations et vos processus comme vous gérez vos moyens informatiques et votre personnel ? 2. Adaptez-vous vote système de gestion à la criticité des actifs ? (Pourquoi faire plus que nécessaire ?) 3. Avez-vous identifié les attentes d qualité des informations entrant et sortant de vos processus ? |

Les actifs informationnels

Il y a trois catégories d’actifs informationnels : les essentiels, les primaires et les supports.

Les actifs essentiels sont les plus évidents : il s’agit des informations et des processus qui les utilisent et les produisent. Ils sont intimement liés. Au plus ils sont ‘critiques’ dans l’atteinte des objectifs à moyen et long terme, au plus ils devront être décrits avec les attentes (de qualité) qui sont liées.

Les processus informationnels sont des ensembles composés de ‘processus informationnels de base (les PIB)’ : la mémorisation; la transmission d’un point à un autre ; et l’exploitation – qui ajoute de la valeur à l’information d’entrée.

Les actifs primaires sont ceux qui permettent les PIB

- les supports servent à mémoriser l’information : le cerveau de l’homme, le papier, la technologie de l’information, la pierre (uniquement utilisée dans les cimetières et pour les monuments) et les matériaux composites. Ils sont choisis en fonction de leur facilité d’utilisation et de leurs performances pour la conservation de l’information dans le temps et dans les conditions environnementale.

- Les canaux véhiculent les informations transmises : la voix et le son, les images et la lumière, les câbles et les liaisons ‘radio’ sur toutes les autres fréquences. Ils sont choisis en fonction de leurs possibilités pour le type de transmission prévu :

o Un vers un – face à face réel ou virtuel

o Un vers plusieurs – (vidéo)conférence, station Radio ou TV

o Plusieurs vers un – Bibliothèque ou internet ; l’information est ‘à disposition’ et celui qui est intéressé vient la chercher.

La transmission nécessite un protocole d’échange, des adresses et une enveloppe. Elle doit être possible quelle que soit la distance, les obstacles et les conditions environnementales (y compris le vide intersidéral).

- Les moyens servent à exploiter, traiter, calculer, traduire, etc. les informations : le cerveau de l’homme et la technologie.

On remarque que l’homme et le papier resteront pour longtemps encore les actifs primaires les plus utilisés (au moins pour 50%). Les technologies de l’information et de la communication prennent le reste et doivent rester des moyens lors que l’homme est une ressource.

Ce sont les actifs primaires qui sont directement exposés aux menaces et y sont vulnérables. L’information et le processus ne seront touchés qu’en conséquence. C’est donc eux qu’il faut d’abord protéger selon les besoins de l’information et des objectifs qu’elle permet d’atteindre.

Les actifs support sont tous les autres moyens qui contiennent les actifs primaires et leur permettent de fonctionner : l’infrastructure physique (sites, bâtiments, locaux et mobilier), l’alimentation en énergie (électrique et autre) et ce qui permet de contrôle l’environnement (température, humidité, poussières, vibrations.)

Risques et Sécurité

L’insécurité est connue et ressentie : être à la merci des dangers. La sécurité est son contraire : « Le sentiment d’être à l’abri du danger. » (Petit Robert 2008).

Le danger c’est la potentialité – importante – de conséquences graves si certaines choses se passent. Le sentiment est difficilement mesurable, on préfèrera l’assurance raisonnable. Ils semble logique d’agir de manière adéquate quand ces ‘dangers se présentent de sorte de ne pas y être sujet ou d’en réduire les conséquences. Le danger (et ses caractéristiques) et les conséquences (et leurs caractéristiques) forment le risque.

La sécurité serait donc l’ensemble des solutions qui nous donne l’assurance raisonnable d’être à l’abri des risques inacceptables. Ces solutions sont des actions, des mécanismes et des mesures et une organisation qui conçoit, met en œuvre et gère ces actions, mécanismes et mesures. Les processus mis en place peuvent ‘mesurer’ à la fois le risque et l’efficacité des solutions. Les solutions comportent également des directives et des règles auxquelles chacun devrait se conformer afin d’adopter l’attitude la plus appropriée en regard des risques (potentiels) et les évènements (réels) qui se produisent.

« L’insouciance, l’inconscience, la négligence et l’ignorance font le lit de l’insécurité, qui peut tourner à la catastrophe (le risque totalement inacceptable qui se concrétise).

Il y a donc un lien direct – de la poule à l’œuf – entre le risque et la sécurité. Les deux sont indissociables.

Un ingénieur se dira que, pour limiter les dangers d’un nouvel outil (une voiture par exemple) il serait bon de la construire de sorte quelle permette un certain nombre de possibilités (voiture citadine ou 4x4) et qu’elle soit équipé de dispositifs qui réduisent les conséquences ‘si jamais’ (les airbags, ceintures de sécurité, etc.) Un système ‘bien conçu et construit est sûr (sans risque)’ est un gage de sécurité. On parlera de sûreté de fonctionnement.

Toute utilisation ‘hors des limites prévues’ – utiliser une voiture citadine dans les situations prévues pour 4x4 par exemple –, sans attention suffisante à certaines règles et les actions adverses – et malveillantes – ne sont pas couvertes par les garanties du constructeur. On parlera de sécurité de fonctionnement.

Il est complexe, très onéreux et souvent parfaitement illusoire de chercher à sécuriser un outil qui n’a pas été conçu correctement. A quoi sert un emplâtre sur une jambe de bois ou de graisser une potence (pour les néerlandophones).

La sécurité doit vous libérer pour vous permettre d’agir en toute circonstance prévisible (même fortuite), comme le harnais de sécurité pour celui qui escalade une falaise ou un mur.

Le problème, avec les informations, c’est qu’elles sont immatérielles, intangibles, tout comme la grande majorité des processus et procédures (sauf informatisées). Il faudrait donc concevoir des processus ‘sûrs’ et les mettre en œuvre dans en contexte ‘sécurisé’. L’attitude de sécurité est donc double : avant et pendant.

Les dangers – et donc les risques – auxquels les Sources Authentiques peuvent être confrontées, sont nombreux et complexes. Il faudra donc faire d’autant plus attention aux processus à utiliser et aux actifs (page précédente) indispensables.

|

Les Sources Authentiques sont de plus en plus dématérialisées et font de la gestion des actifs – de tous les actifs - un ‘must’ incontournable de la gestion d’entreprise.

|

Questions :

1. Avez-vous bien identifié vos processus et les informations entrantes et sortantes (au moins le plus importantes) ? 2. Avez-vous identifié et localisé tous les actifs primaires ? 3. Avez-vous précisé les attentes des actifs primaires ? 4. Avez-vous identifié les actifs supports nécessaires ? |