Le système d’information

Un système est un ensemble d’éléments en interaction organisés en fonction d’un but. Un système d’informations recherche un but informationnel : préserver ou accroître la valeur de cette information. Deux personnes discutant forment un système d’information car leurs fonctions propres de mémorisation, de communication et de traitement de l’information se combinent dans un processus interactif. L’informatique n’intervient qu’à titre de support et n’est pas toujours indispensable. Système d’informations et systèmes informatiques ne sont donc pas des synonymes.

Un système est un ensemble d’éléments en interaction organisés en fonction d’un but. Un système d’informations recherche un but informationnel : préserver ou accroître la valeur de cette information. Deux personnes discutant forment un système d’information car leurs fonctions propres de mémorisation, de communication et de traitement de l’information se combinent dans un processus interactif. L’informatique n’intervient qu’à titre de support et n’est pas toujours indispensable. Système d’informations et systèmes informatiques ne sont donc pas des synonymes.

|

Dans notre monde où l’Intelligence Economique est en première place, on s’apercevra que le système d’information est devenu intimement dépendant du contexte externe à l’organisation qui l’exploite.

L’application (le processus ou la procédure, c’est selon) la plus critique pour la réalisation des objectifs de l’organisation l’emporte sur l’information la plus critique si elle est liée à une application moins prioritaire. Et l’application et l’information critiques l’emportent, nous venons de la voir, sur la technologie. |

Le système d’information doit donc être au centre du débat, car c’est de lui et de ses faiblesses que naissent la plus grande partie des contraintes et des vulnérabilités. C’est par ses forces que les informations et ses processus seront protégés et gagnent de la valeur.

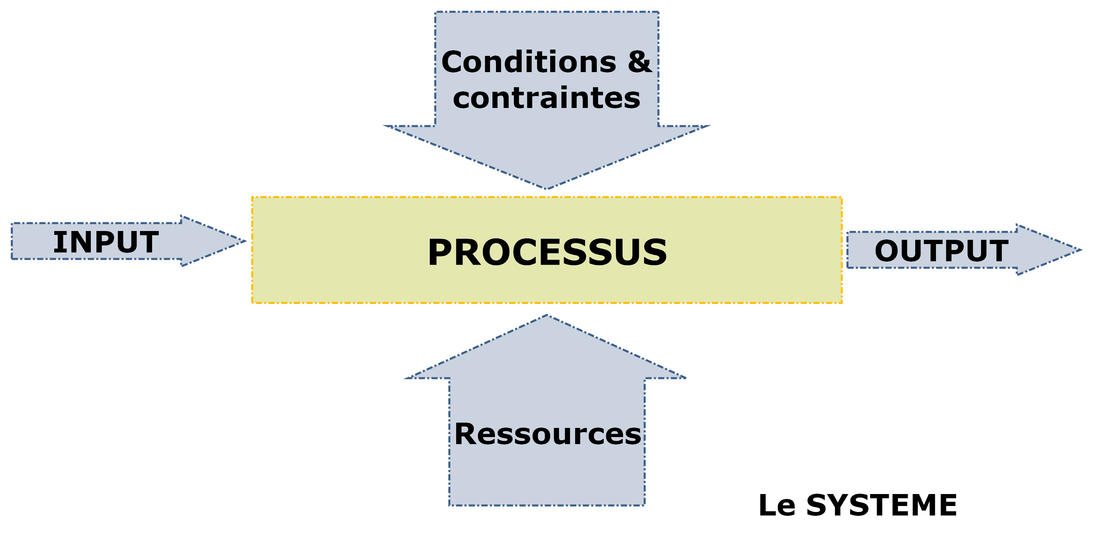

Qu’est-ce qui fait démarrer le système ? Qu’est-ce qui l’alimente ? Que produit-il ? Qui agit ? Sous quelles contraintes et dans quel contexte ? Quelles autres ressources (et moyens) sont-elles nécessaires pour que la sortie réponde aux attentes?

Puisque l’on parle de système nous devrions également parler de systémique pour autant que le système soit complexe par nature et dans ses interactions. L’approche systémique combine l’étude analytique des composants (orienté objet), l’approche globale (c’est le tout qui importe) et l’approche holistique (qui fusionne les deux premières en considérant que ‘le tout vaut plus que la somme des parties’) à l’étude des interactions de chacun des éléments entre eux et avec le contexte ainsi que du ‘tout’ avec le contexte. L’approche systémique impose d’étudier (entre autres) les principes suivants:

Qu’est-ce qui fait démarrer le système ? Qu’est-ce qui l’alimente ? Que produit-il ? Qui agit ? Sous quelles contraintes et dans quel contexte ? Quelles autres ressources (et moyens) sont-elles nécessaires pour que la sortie réponde aux attentes?

Puisque l’on parle de système nous devrions également parler de systémique pour autant que le système soit complexe par nature et dans ses interactions. L’approche systémique combine l’étude analytique des composants (orienté objet), l’approche globale (c’est le tout qui importe) et l’approche holistique (qui fusionne les deux premières en considérant que ‘le tout vaut plus que la somme des parties’) à l’étude des interactions de chacun des éléments entre eux et avec le contexte ainsi que du ‘tout’ avec le contexte. L’approche systémique impose d’étudier (entre autres) les principes suivants:

- les boucles de (contre-)réaction

- le temps de réponse interne et du contexte

- la source d’énergie

- le puits où tout disparaît.

|

Le système est complexe et rassemble de nombreux processus en interaction.

|

Questions :

1. Avez-vous identifié tous les composants de votre système ‘global’ ? 2. Avez-vous identifié les processus-clés de votre système ? 3. Ces processus ont-ils été classés et hiérarchisés ? |

Les Solutions de Sécurité

Puisque le risque comporte de éléments ‘vraisemblance’, ‘évènement’ et ‘impact’, il semble naturel que les réponses aux risques, les solutions de sécurité, suivent les mêmes catégories. On utilise le terme générique de ‘Solution’ parce qu’il permet de couvrir les différentes natures.

Les trois catégories

- Proactive : les solutions agissent sur l’environnement menaçant et permettent la Prévention (on évite la survenance), la Dissuasion (on fait peur à l’agresseur) et la Protection (on réduit la vulnérabilité et en entend ralentir le déroulement de l’événement) ;

- Réactive : les solutions agissent sur l’évènement comme les services d’urgence (112). On y trouve la Détection et l’alerte, le Confinement ou l’isolation afin d’empêcher que les effets n’étendent et la Neutralisation qui ne demande pas d’explication;

- Corrective : les solutions agissent sur l’impact – informations et processus – et les pertes – enjeux, objectifs, valeurs. Elle regroupe la Récupération des capacités essentielles, la Restauration de la capacité totale et la Compensation des pertes subies (par exemple par la voie d’assurances).

Le choix des solutions de sécurité n’est pas si simple. Il est indispensable de se fixer des objectifs clairs et mesurables en matière de sécurité. Quoi de plus évident, dans ce cadre, qu’un ‘bon vieux SLA’ ? On choisira un nombre ‘admis’ d’évènements (pour la survenance des risques), une limite d’effet sur les actifs ou d’impact sur les critères de sécurité ou un coût lié aux pertes dues à l’événement ?

Les solutions de sécurité portent sur la totalité du système d’information : du contexte aux actifs support. Leur type est tantôt un mécanisme, tantôt une mesure, tantôt un processus.

- Les mécanismes de sécurité sont des solutions technologiques qui agissent de façon automatique et répétitives, ou des procédures qui doivent être correctement configurées et suivies.

- Les mesures de sécurité sont plus généralement d’ordre réglementaire : ce sont des stratégies, des politiques, des directives, des standards alliés à une organisation où les rôles et responsabilités sont définis et où l’autorité est transversale. La ‘Culture de sécurité’ fait partie des mesures.

- Les processus de sécurité sont, entre autres, la gestion et le management, la supervision ou la surveillance, le contrôle des accès, la mesure et l’évaluation des performances et d’audit.

Un obstacle majeur tient au fait que, pour mettre les solutions en place, on a besoin de moyens et de ressources, qui sont accordés de façon parcimonieuse en ces temps de crise économique ? De plus, souvent, ces besoins sont conflictuels dans le temps et l’espace. Deux actions peuvent requérir le même moyen ou la même ressource simultanément en des endroits différents. Il faut harmoniser cela comme une partition d’orchestre symphonique.

Les solutions de sécurité doivent se suivre dans un ordre logique, chronologique et hiérarchique. Pour cela il faut développer une stratégie de sécurité. L’évolution de la Sécurité de l’Information passe donc par différents stades, de plus en plus sûrs. Fixez-vous des objectifs temporels, des échéances à long, moyen et court terme. Déterminez vos besoins en moyens et ressources.

|

Le choix des solutions de sécurité n’est pas si simple. Il est indispensable de se fixer des objectifs clairs et mesurables

|

Questions :

1. Avez-vous classé vos solutions de sécurité selon les catégories ? 2. Avez-vous classé vos solutions de sécurité selon leur type ? 3. Avez-vous déterminé votre stratégie de sécurité ? |

Le Plan d’Actions

Il faut préparer et organiser un Plan d’Actions et s’y tenir ; le gérer comme n’importe quel projet d’envergure (un programme). Il faut s’assurer que tout s’emboîte parfaitement et que l’on laisse le temps au temps avant de mettre en place les actions suivantes. Tout comme on ne commence pas à monter les murs d’une maison avant que les fondations, que l’on vient de couler, ne soient solidifiées et stabilisées.

L’idéal, puis que l’objectif final est souvent ambitieux et à long terme, est de le découper en étapes réalistes. Souvent, à cause de la complexité, vous devrez mener plusieurs tâches de front pour réaliser une étape. Il sera utile, à plusieurs étapes de se poser, de se reposer, de laisser le temps au temps pour que ce que l’on vient de faire se consolide (comme le béton des fondations).===

Il faut également considérer que les solutions de sécurité ne répondent pas de la même manière aux caractéristiques générales d’évolution. Ainsi, une solution technologique et une solution procédurale (humaine) ne demanderont pas le même temps de mise en place, de stabilisation, et ne ‘résisteront’ pas identiquement aux changements de contexte ou au temps. Nous y reviendrons dans un article ultérieur.

Cependant, toutes les solutions de sécurité ne doivent pas être activées en permanence ! Certaines ne s’appliquent que lors de la survenance d’un événement (réaction aux requêtes, incidents, problèmes et catastrophes). Mais il faudra que la capacité existe : des responsabilités, des procédures, des réactions préparées et documentées.

Il faudra également une métrique et des indicateurs, ainsi que des mécanismes de mesure pour s’assurer que les solutions sont en place, qu’elles sont (et restent) efficaces par rapport à l’objectif fixé et qu’elles portent effectivement leurs effets sur les risques qu’elles sont censées contrer.

Notons également que, dans le cadre de la sécurité de l’information, on cherche un changement (une amélioration) de comportement du système dans le temps – et non dans l’espace (nous travaillons sur un ‘organisme vivant’– tout en évitant d’interférer trop avec son fonctionnement opérationnel!