Risques et Sécurité

L’insécurité est connue et ressentie : être à la merci des dangers. La sécurité est son contraire : « Le sentiment d’être à l’abri du danger. » (Petit Robert 2008).

Le danger c’est la potentialité – importante – de conséquences graves si certaines choses se passent. Le sentiment est difficilement mesurable, on préfèrera l’assurance raisonnable. Ils semble logique d’agir de manière adéquate quand ces ‘dangers se présentent de sorte de ne pas y être sujet ou d’en réduire les conséquences. Le danger (et ses caractéristiques) et les conséquences (et leurs caractéristiques) forment le risque.

La sécurité serait donc l’ensemble des solutions qui nous donne l’assurance raisonnable d’être à l’abri des risques inacceptables. Ces solutions sont des actions, des mécanismes et des mesures et une organisation qui conçoit, met en œuvre et gère ces actions, mécanismes et mesures. Les processus mis en place peuvent ‘mesurer’ à la fois le risque et l’efficacité des solutions. Les solutions comportent également des directives et des règles auxquelles chacun devrait se conformer afin d’adopter l’attitude la plus appropriée en regard des risques (potentiels) et les évènements (réels) qui se produisent.

« L’insouciance, l’inconscience, la négligence et l’ignorance font le lit de l’insécurité, qui peut tourner à la catastrophe (le risque totalement inacceptable qui se concrétise).

Il y a donc un lien direct – de la poule à l’œuf – entre le risque et la sécurité. Les deux sont indissociables.

Un ingénieur se dira que, pour limiter les dangers d’un nouvel outil (une voiture par exemple) il serait bon de la construire de sorte quelle permette un certain nombre de possibilités (voiture citadine ou 4x4) et qu’elle soit équipé de dispositifs qui réduisent les conséquences ‘si jamais’ (les airbags, ceintures de sécurité, etc.) Un système ‘bien conçu et construit est sûr (sans risque)’ est un gage de sécurité. On parlera de sûreté de fonctionnement.

Toute utilisation ‘hors des limites prévues’ – utiliser une voiture citadine dans les situations prévues pour 4x4 par exemple –, sans attention suffisante à certaines règles et les actions adverses – et malveillantes – ne sont pas couvertes par les garanties du constructeur. On parlera de sécurité de fonctionnement.

Il est complexe, très onéreux et souvent parfaitement illusoire de chercher à sécuriser un outil qui n’a pas été conçu correctement. A quoi sert un emplâtre sur une jambe de bois ou de graisser une potence (pour les néerlandophones).

La sécurité doit vous libérer pour vous permettre d’agir en toute circonstance prévisible (même fortuite), comme le harnais de sécurité pour celui qui escalade une falaise ou un mur.

Le problème, avec les informations, c’est qu’elles sont immatérielles, intangibles, tout comme la grande majorité des processus et procédures (sauf informatisées). Il faudrait donc concevoir des processus ‘sûrs’ et les mettre en œuvre dans en contexte ‘sécurisé’. L’attitude de sécurité est donc double : avant et pendant.

Les dangers – et donc les risques – auxquels les Sources Authentiques peuvent être confrontées, sont nombreux et complexes. Il faudra donc faire d’autant plus attention aux processus à utiliser et aux actifs (page précédente) indispensables.

L’insécurité est connue et ressentie : être à la merci des dangers. La sécurité est son contraire : « Le sentiment d’être à l’abri du danger. » (Petit Robert 2008).

Le danger c’est la potentialité – importante – de conséquences graves si certaines choses se passent. Le sentiment est difficilement mesurable, on préfèrera l’assurance raisonnable. Ils semble logique d’agir de manière adéquate quand ces ‘dangers se présentent de sorte de ne pas y être sujet ou d’en réduire les conséquences. Le danger (et ses caractéristiques) et les conséquences (et leurs caractéristiques) forment le risque.

La sécurité serait donc l’ensemble des solutions qui nous donne l’assurance raisonnable d’être à l’abri des risques inacceptables. Ces solutions sont des actions, des mécanismes et des mesures et une organisation qui conçoit, met en œuvre et gère ces actions, mécanismes et mesures. Les processus mis en place peuvent ‘mesurer’ à la fois le risque et l’efficacité des solutions. Les solutions comportent également des directives et des règles auxquelles chacun devrait se conformer afin d’adopter l’attitude la plus appropriée en regard des risques (potentiels) et les évènements (réels) qui se produisent.

« L’insouciance, l’inconscience, la négligence et l’ignorance font le lit de l’insécurité, qui peut tourner à la catastrophe (le risque totalement inacceptable qui se concrétise).

Il y a donc un lien direct – de la poule à l’œuf – entre le risque et la sécurité. Les deux sont indissociables.

Un ingénieur se dira que, pour limiter les dangers d’un nouvel outil (une voiture par exemple) il serait bon de la construire de sorte quelle permette un certain nombre de possibilités (voiture citadine ou 4x4) et qu’elle soit équipé de dispositifs qui réduisent les conséquences ‘si jamais’ (les airbags, ceintures de sécurité, etc.) Un système ‘bien conçu et construit est sûr (sans risque)’ est un gage de sécurité. On parlera de sûreté de fonctionnement.

Toute utilisation ‘hors des limites prévues’ – utiliser une voiture citadine dans les situations prévues pour 4x4 par exemple –, sans attention suffisante à certaines règles et les actions adverses – et malveillantes – ne sont pas couvertes par les garanties du constructeur. On parlera de sécurité de fonctionnement.

Il est complexe, très onéreux et souvent parfaitement illusoire de chercher à sécuriser un outil qui n’a pas été conçu correctement. A quoi sert un emplâtre sur une jambe de bois ou de graisser une potence (pour les néerlandophones).

La sécurité doit vous libérer pour vous permettre d’agir en toute circonstance prévisible (même fortuite), comme le harnais de sécurité pour celui qui escalade une falaise ou un mur.

Le problème, avec les informations, c’est qu’elles sont immatérielles, intangibles, tout comme la grande majorité des processus et procédures (sauf informatisées). Il faudrait donc concevoir des processus ‘sûrs’ et les mettre en œuvre dans en contexte ‘sécurisé’. L’attitude de sécurité est donc double : avant et pendant.

Les dangers – et donc les risques – auxquels les Sources Authentiques peuvent être confrontées, sont nombreux et complexes. Il faudra donc faire d’autant plus attention aux processus à utiliser et aux actifs (page précédente) indispensables.

Les processus informationnels

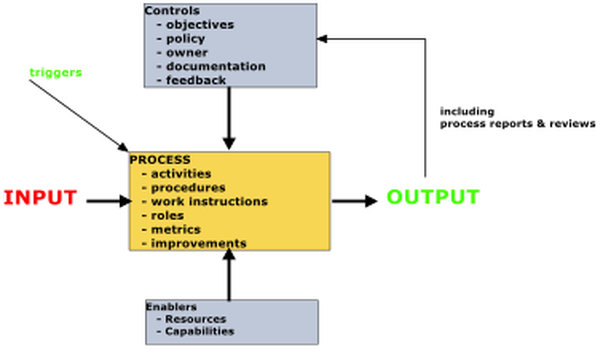

Le processus est une suite coordonnée d’activités qui transforment une entrée en sortie. Dans le processus informationnel, les entrées et sorties sont des informations. Les processus métier sont tous (même la fabrication du pain ou la découpe de la viande) des processus informationnels qui sont des agglomérats complexes de PIBLes processus informationnels ont un ou plusieurs objectifs : la prise de décision, la conduite d’actions ou la mesure de résultats. Ils sont stratégiques, tactiques ou opérationnels, selon les objectifs que l’on vent atteindre.

Les processus sont en général interactifs et sont soit séquentiels, soit indépendants (on se trouve parfois confronté à des silos), soit transversaux (ils servent à lier les autres processus entre eux, soit horizontaux (ou de support). Ils doivent être fonctionnels, efficaces et efficients.

Selon l’importance du processus il sera décrit et répondra-aux questions : QUI, QUOI, QUAND, POURQUOI (raison/cause et but/objectif poursuivi), AVEC QUOI et COMMENT. Les informations d’entrée sont identifiées avec le canal qui les achemine et le degré de confiance qu’on leur accorde. Les informations et connaissances intermédiaires (internes à l’organisation) seront identifiées avec le support qui les abritent. Les informations de sortie sont décrites avec les attentes du ‘client’, ainsi que le canal de transfert et le degré de confiance qu’on lui accorde. Les interdépendances avec les autres processus seront identifiées et décrites.

La difficulté réside plus dans l’évaluation de l’importance des processus à décrire et de la valeur des informations entrant et sortant du processus. On aura besoin de la classification (voir page y) qui se base sur des critères définis par les propriétaires/gestionnaires des informations et des processus : les responsables ‘métier’.

Cette description est indispensable pour réaliser une gestion des risques qui identifiera tous les risques. On commencera par les trois processus qui semble les plus stratégiques ou ceux qui traitent les informations les plus sensibles. Une fois cela fait, on réalisera un inventaire des processus et sélectionnera un échantillon représentatif qui sera décrit sommairement décrit avant de passer à la gestion des risques. (Page suivante).

Les processus d’alimentation, de gestion/mise à jour et de lecture des Sources Authentiques doivent être parfaitement maîtrisées et soumises à gestion des risques.

|

Les processus d’alimentation, de gestion/mise à jour et de lecture des Sources Authentiques doivent être parfaitement maîtrisées et soumises à gestion des risques.

|

Questions :

1. Disposez-vous d’un inventaire de vos processus qui vous permette d’identifier ceux qui ont été soumis à la gestion des risques ? Avez-vous déterminé le niveau d’importance/criticité ? 2. Avez-vous décrit vos processus les plus importants, de sorte de les maîtriser ? 3. Disposez-vous d’un inventaire et d’une estimation des risques portant sur vos processus critiques ? |

Le risque de sécurité de l’information

Le risque est la combinaison d’une menace, de notre exposition et de notre vulnérabilité à celle-ci, et des conséquences que cela apporte.

Il importe donc de se poser les questions suivantes :

- Contre qui doit-on se défendre ?

- Quelles sont la motivation et la capacité de la menace?

- Comment agira-t-elle ?

- Quels seront sa cible et son objectif ?

- Où et quand attaquera-t-eel ?

- Que perdons-nous ?

- Serons-nous capables de survivre et de nous en remettre ?

Les éléments du risque :

- Menace : Agent (l’homme – par action accidentelle, ludique ou volontaire – ou la nature – par action fortuite –) met sa motivation et ses moyens en œuvre pour attaquer une cible – un actif – qu’il connaît, voit ou suppose (selon l’exposition) en espérant un effet dont il souhaite tirer bénéfices

- Vraisemblance/Probabilité : pourcentage de chance que la menace se concrétise en agression en fonction de notre exposition à la menace

- Vulnérabilité : parce que la cible (et souvent son contexte) n’est pas totalement protégée contre la menace, ce qui permet à l’attaque d’être efficace et induit une facilité de créer un impact

- Degré de succès : qui est fonction de la résistance des protections mises en œuvre

Conséquences d’une attaque qui porte sur les actifs (article 2) –effets –, sur les informations – impacts ‘Disponibilité-Intégrité-Confidentialité’ –, sur les activités de l’organisation – risques opérationnels – et sur les enjeux d’entreprise -pertes.

|

Le risque suit un cycle logique qui devrait être brisé au moins une fois dans la partie l’environnement (celui de la menace) et dans les conséquences en mettant en œuvre des solutions de sécurité qui réalisent les options de traitement décidées.

|

Questions

1. Connaissez-vous les menaces (pas seulement informatiques) qui pèsent sur vos informations ? 2. Connaissez-vous vos vulnérabilités à ces menaces ? 3. Avez-vous établi une liste de scénarios probables combinant les éléments de risque pertinents ? |

La Gestion des risques

La gestion des risques de sécurité de l’information est un processus (décrit dans la norme ISO/IEC 27005) qui ne peut être un ‘one shot’. Il doit être recommencé régulièrement parce que tout change tout le temps : le personnel, les objectifs, le contexte. Ce processus se compose des phases suivantes :

Analyse du contexte : du périmètre étudié aux critères d’acceptation ou de refus du risque en passant par les enjeux et la sensibilité du périmètre aux critères de sécurité. C’est ici que se décident les critères à utiliser, les échelles et les niveaux qui serviront de référence pour l’appréciation du risque.

L’Analyse des risques répond à la question « Et si… ? » à chaque scénario imaginé et en estime l’effet. Les scénarios concernent tous les actifs informationnels (Articles 1 et 2) et les critères de sécurité. L’analyse des risques identifie et estime l’importance de scénarios combinant les éléments du risque :

L’Appréciation des risques répond à la question « Et alors… ? » pour chaque scénario en évaluant les conséquences - sur les enjeux, les objectifs et les valeurs - sur la base des critères d’acceptation du risque. On dispose d’une liste hiérarchisée de risques et l’on connaît alors ce contre quoi il faut vraiment se prémunir et on documente les exigences à satisfaire.

Le Traitement des risques détermine la meilleure option de traitement et sélectionne les mesures à prendre pour répondre aux exigences. Il faut ensuite préparer et réaliser un plan d’actions.

Les options se classent en trois catégories:

- Déplacement : on change les conditions du risque en le refusant (évitement) ; on n’est cependant sauvé que temporairement,

- Dépassement : on s’adapte au contexte et aux menaces en prenant des mesures (internes ou externes) pour modifier ou partager le risque,

- Piétinement : on joue le statu quo ou on agit a minima - accepter le risque sans rien faire (la rétention) – en sachant bien que le problème se reposera sous peu, souvent plus intensément ; en temporisant, – on espère que la menace ne se concrétisera pas trop vite ou que l’impact ne sera pas (trop) inacceptable.

La Validation des risques résiduels se fait ‘en théorie’ dès la sélection des mesures de sécurité, de manière à faire le bon choix et décider du rapport coût/efficacité et ‘en pratique’ dès que les mesures sont appliquées. Elle sert à vérifier que les mesures choisies et mises en œuvre sont pertinentes et efficaces. On s’assure ainsi que les risques pour l’organisation et les pertes qui les suivent resteront ‘acceptables’.

|

Sur les Sources Authentiques, cette gestion des risques est cruciale pour apporter l’assurance attendue. Il s'agit des processus d’acquisition, de mise à jour et de consultation.

|

Questions :

1. La Gestion des risques de sécurité de l’information est-elle un processus récurent et maîtrisé ? 2. Le liste des risques inacceptables est-elle mise à jour régulièrement ? 3. Cette liste conduit-elle à un plan d’action priorisé, organisé et géré comme un ‘programme de projets’ ? 4. Les objectifs des mesures et solutions de sécurité sont-ils bien clairs pour tous ? 5. Les mesures et solutions de sécurité sont-elles validées par la Direction Générale et acceptés par tous ? |